En la era de la agricultura inteligente, los sensores IoT (Internet de las Cosas) están desempeñando un papel crucial en la

¿Quién necesita un televisor cuando tienes el mundo al alcance de tu mano? Las plataformas de streaming han revolucionado la forma

La Realidad Extendida (XR) ha emergido como una frontera emocionante en el mundo del entretenimiento, desdibujando las líneas entre

El cine siempre ha sido un medio en constante evolución, desde sus modestos inicios hasta las espectaculares producciones de hoy en

El entretenimiento, tal como lo conocemos, está en constante transformación gracias al poder disruptivo de la tecnología. Desde

La biocompatibilidad es un término que puede sonar intimidante, pero en realidad es algo muy importante y, ¡sorpresa!, ¡también

Sin dudas la aparición del error 0x0 0x0 en nuestros equipos con Windows 7, 8, 10 y 11 siempre constituye un quebradero de cabeza,

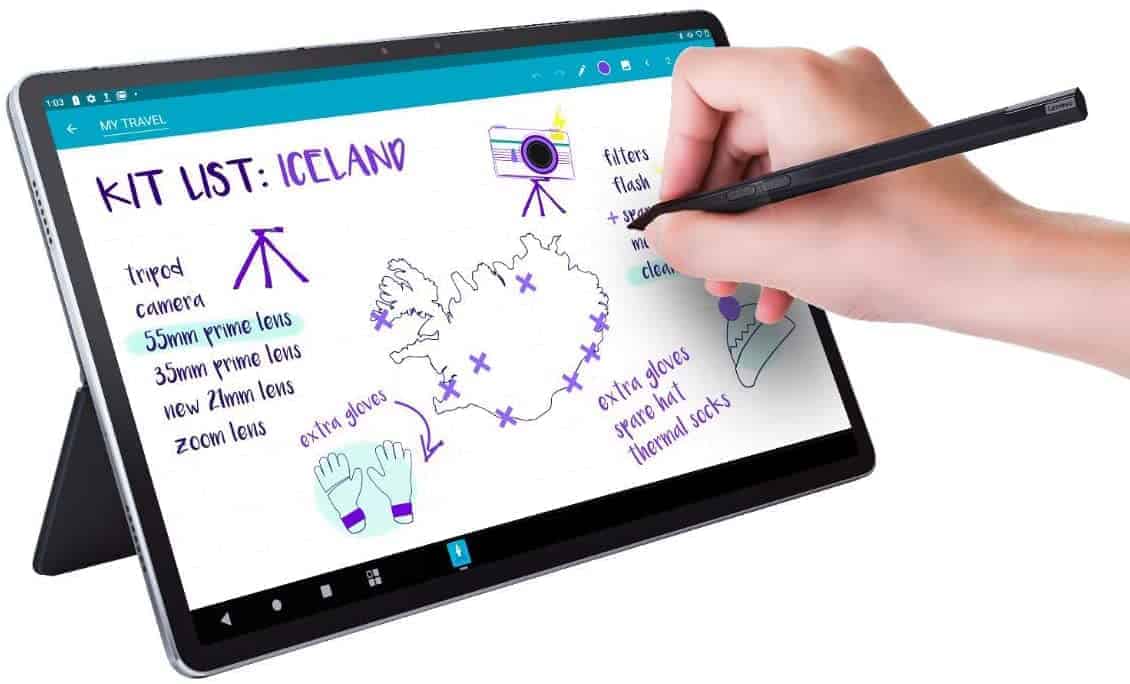

El iPad en combinación con el Apple Pencil parece haber suplantado por completo a las tabletas gráficas en los ámbitos de la

No todas las personas están acostumbradas a tomar notas en su tablet, como si de un cuaderno se tratara. Sin embargo, escribir en

En Droiders hemos dedicado ya varios artículos a recomendar tablets y accesorios para los creativos. Y si bien ya habíamos

¿Estás pensando en unirte a uno de los juegos que se han colado de lleno en la cultura pop de los últimos años? ¿o ya lo estás

Muchas personas piensan en la tecnología como un enemigo del estudio y la concentración. Sin embargo, ¿sabías que existen un

En un mundo donde la movilidad y la conectividad son esenciales, contar con las herramientas adecuadas para transferir tus datos de

La comunicación efectiva con los clientes es fundamental para el éxito de cualquier negocio en el mundo digital actual. Y cuando

¡Recupera tus archivos perdidos y dale vida a tus datos con las mejores aplicaciones de recuperación de datos en 2023! En un mundo

Adquirir una tablet con teclado puede ser una opción que muchos usuarios se planteen, sobre todo teniendo en cuenta la versatilidad

Hay ciertos ejercicios que hacemos solos, y que se caracterizan por ser bastante aburridos, entre ellos el montarnos en una bici

No siempre es sencillo y económico encontrar una buena funda con teclado para tablet: Los modelos exclusivos son bastante caros

Hace unos meses, decidí probar una VPN para mejorar mi seguridad y privacidad en línea. Buscando en internet, encontré varias

Hace unos meses, tuve que viajar por trabajo a un país con una censura muy estricta en Internet. No podía acceder a muchos de los

Mi amigo trabaja en una empresa que se dedica al desarrollo web y tiene un equipo de 10 personas que trabajan en diferentes

En la era de la digitalización, las fotografías antiguas tienen un encanto único, recordándonos tiempos pasados y recuerdos

Cada día los usuarios de dispositivos móviles y tecnológicos en general nos preocupamos más por nuestra privacidad online:

Parecen cada vez más distantes los días en que el único lugar en que la publicidad arruinaba la diversión eran los anuncios